Zielscheibe Google: Cyberbanden infizieren Suchergebnisse

Archivmeldung vom 19.06.2009

Bitte beachten Sie, dass die Meldung den Stand der Dinge zum Zeitpunkt ihrer Veröffentlichung am 19.06.2009 wiedergibt. Eventuelle in der Zwischenzeit veränderte Sachverhalte bleiben daher unberücksichtigt.

Freigeschaltet durch Thorsten SchmittG Data verzeichnet seit einigen Tagen einen großangelegten Angriff auf Nutzer der Suchmaschine Google. Das Vorgehen der Täter ist äußerst hinterhältig: Die Eingabe bestimmter Suchanfragen führt zu Ergebnissen mit manipulierten Links.

Klickt der Surfer diese an, injiziert sich im nächsten Schritt unbemerkt Schadcode in die aufgerufene Webseite, der unterschiedliche Täuschungsmanöver initiiert. So bekommen manche Surfer einen VideoCodec und andere falsche Virenschutz-Programme angeboten. Der Standort des Malware-Servers befindet sich nach Recherchen der G Data Security Labs derzeit in Indien. Bei der aktuellen Welle haben es die Täter primär auf Anwender abgesehen, die im Internet auf der Suche nach pornografischen Inhalten sind. Nach Einschätzung von G Data könnte sich dies jederzeit ändern. Ins Fadenkreuz der Kriminellen könnten so beispielsweise schnell auch Sport-Fans, Auto-Freaks oder Jobsuchende geraten.

Ralf Benzmüller, Leiter G Data Security Labs: „Wir beobachten in den letzten Tagen einen starken Anstieg gefährlicher Google-Sucherergebnisse. Möglicherweise sind nicht nur die deutschsprachigen Ableger von Google betroffen. Fast 10 Prozent der eingehenden Gefahrenmeldungen haben zurzeit direkt oder indirekt etwas mit manipulierten Google-Suchergebnissen zu tun. Bei der aktuellen Welle reicht ein falscher Klick aus, um Surfer in die Falle zu locken. Nur wenn die HTTP-Daten vor der Anzeige im Browser geprüft werden, ist der PC geschützt.“

Vorgehensweise der Täter

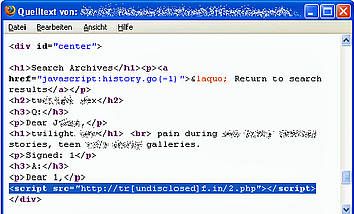

Die Angreifer versuchen Schadcode zu verschleiern, indem sie den Text durch Hexadezimal-Werte ersetzen. Hierdurch kann der Browser den Code immer noch einwandfrei verarbeiten. Für Menschen und Suchmaschinen wird er jedoch unleserlich. Diese Vorgehensweise ermöglicht es den Tätern die Google-Filter zu unterlaufen. In dem Hexadezimal-Code versteckt sich HTML-Code, der in die resultierende Seite eingebettet wird. Man spricht dann von Cross-Site-Scripting. Klickt der Google-Nutzer das Suchergebnis an, öffnet sich die gewünschte Webseite, jedoch ergänzt durch ein Skript von einer indischen Domain. Offenbar verwertet Google die injizierten Inhalte für die Bewertung der Suchbegriffe. Die manipulierten Links werden von den Angreifern in Blogs, Foren und gecrackten Webseiten veröffentlicht und erhalten so eine gute Bewertung für die gewünschten Suchbegriffe. In einem Beispiel sieht es so aus, als ob eine wenig genutzte Seite einer amerikanischen Universität so manipuliert wurde, dass bestimmte Suchbegriffe in Suchmaschinen weit oben erscheinen.

Der von der indischen Seite nachgeladene Script-Code ist ebenfalls hochgradig verschleiert. Die Seite wird bei dieser Vorgehensweise nicht statisch erzeugt, sondern es wird zwischen verschiedenen Infektionsmaschen unterschieden. Bei Tests stießen die Experten der G Data Security Labs auf infizierte Flash-Dateien, angebliche Video-Codecs und falsche Antiviren-Software. Die verschiedenen Maschen führten aber letztlich immer zum Download der gleichen Schaddatei.

Schutzmaßnahmen:

G Data-Kunden waren vor dieser Bedrohung von Anfang an geschützt. Um sich vor solchen und ähnlichen Angriffen zu wappnen, empfehlen die Bochumer Sicherheitsexperten allen Internetnutzern

1. Virenschutz und das Betriebssystem immer aktuell halten

2. Webinhalte vom Virenschutz prüfen lassen, bevor sie den Browser erreichen

3. JavaScript im Browser deaktivieren (z. B. mit NoScript in Firefox)

4. Nicht mit Administrationsrechten surfen.

Quelle: G Data Software AG