PDF-Attacken gehören zu den größten Gefahren

Archivmeldung vom 08.05.2010

Bitte beachten Sie, dass die Meldung den Stand der Dinge zum Zeitpunkt ihrer Veröffentlichung am 08.05.2010 wiedergibt. Eventuelle in der Zwischenzeit veränderte Sachverhalte bleiben daher unberücksichtigt.

Freigeschaltet durch Thorsten SchmittDie Verbreitung von Schadcode hat auch im vergangenen Monat weiter zugenommen. Die Täter setzen bei ihren Attacken dabei zunehmend auf nicht geschlossene Sicherheitslücken in PDF-Programmen. Zu diesem Schluss kommen die Experten der G Data SecurityLabs nach Auswertung der am häufigsten detektierten Angriffe im April 2010.

So führt „JS:Pdfka-OE“ die Malware Top 10 unangefochten an. Der höchste Neueinsteiger des Monats, Win32:Rodecap [Trj] hat es besonders auf freie E-Mail Services abgesehen, wie etwa Yahoo, Hotmail oder Google Mail.

„Sicherheitslücken in Computerprogrammen werden seit längerem ausgenutzt, um Rechner mit Malware zu infizieren. Je größer die Verbreitung einer Anwendung, umso interessanter ist es, entsprechende Schwachstellen auszunutzen“, erläutert Ralf Benzmüller, Leiter der G Data SecurityLabs. „Eine weitere Gefahrenquelle, die ebenfalls unterschätzt wird, ist die Autorun Funktion. Unter anderem macht sich Worm.Autorun.VHG diese Methode zu nutzen, um sich zum Beispiel per USB-Stick oder mobiler Festplatte zu verbreiten. Wer die Autorun-Funktion nicht dringend benötigt, sollte sie im Windows Betriebssystem sicherheitshalber abschalten.“

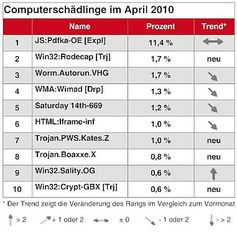

Computerschädlinge im April 2010:

Position....Name............................Prozent......Trend*

1..............JS:Pdfka-OE [Expl]:.........11,4 %....unverändert

2..............Win32:Rodecap [Trj]:.......1,7 %......neu

3..............Worm.Autorun.VHG:.........1,7 %.....leicht fallend

4.............. WMA:Wimad [Drp]:.........1,3 %......leicht fallend

5..............Saturday 14th-669:...........1,2 %.....leicht fallend

6..............HTML:Iframe-inf:..............1,0 %......leicht fallend

7..............Trojan.PWS.Kates.Z:.........1,0 %....neu

8..............Trojan.Boaxxe.X:...............0,8 %....neu

9..............Win32.Sality.OG:................0,6 %...steigend

10..............Win32:Crypt-GBX [Trj]......0,6 %...neu

(*Im Vergleich zum Vormonat.)

PDF-Dokumente gelten allgemein als ungefährliche Dateien und die entsprechenden Reader sind auf den meisten Rechnern vorhanden. Insbesondere die JavaScript Funktionen machen PDFs jedoch zu einem potentiell gefährlichen Format: In PDF eingebettetes Acrobat JavaScript wird benutzt, um Angriffe vorzubereiten oder enthält selbst Schwachstellen, die es einem Angreifer ermöglichen eigenen Programmcode einzuschleusen. PDFs sollten stärker als potentiell gefährliche Dateien in das Bewusstsein rücken. Wo es angemessen und möglich ist, sollte die JavaScript-Unterstützung in den Readern ausgeschaltet werden und der Reader sollte auf dem aktuellsten Stand gehalten werden, um vor bereits bekannten Angriffen sicher zu sein.

Methodik: Die Malware Information Initiative (MII) setzt auf die Kraft der Online-Community und jeder Kunde von G Data Sicherheitslösungen kann daran teilnehmen. Voraussetzung hierfür: Er muss diese Funktion in seinem G Data Programm aktiviert haben. Wird ein Angriff eines Computerschädlings abgewehrt, so wird dieser Vorfall vollkommen anonym an die G Data SecurityLabs übermittelt. Die Informationen über die Schädlinge werden in den G Data SecurityLabs gesammelt und statistisch ausgewertet.

Quelle: G Data Software AG