CoinVault-Erpressersoftware auch im deutschsprachigen Raum aktiv

Archivmeldung vom 16.04.2015

Bitte beachten Sie, dass die Meldung den Stand der Dinge zum Zeitpunkt ihrer Veröffentlichung am 16.04.2015 wiedergibt. Eventuelle in der Zwischenzeit veränderte Sachverhalte bleiben daher unberücksichtigt.

Freigeschaltet durch Thorsten SchmittDie Erpressersoftware (Ransomware) „CoinVault“ ist auch in Deutschland, Österreich und der Schweiz im Umlauf. Opfer können ab sofort darauf hoffen, ihre Daten wieder zu erhalten, ohne dafür Geld an die Cyberkriminellen bezahlen zu müssen. Kaspersky Lab und die niederländische Polizei unterstützen Opfer von „CoinVault“ bei der Datenentschlüsselung.

Kaspersky Lab veröffentlicht zusammen mit der National High Tech Crime Unit (NHTCU) der niederländischen Polizei die Webseite https://noransom.kaspersky.com, auf der neben einem Schritt-für-Schritt-Leitfaden auch ein Entschlüsselungswerkzeug sowie ein speziell entwickeltes Entschlüsselungsprogramm zur Verfügung stehen.

Die Erpressersoftware CoinVault verschlüsselt Dateien der Opfer und verlangt für die Entschlüsselung eine bestimmte Bitcoin-Summe. Niederländische Behörden kamen in den Besitz einer Datenbank der von CoinVault genutzten Command-and-Control-Server (C&C-Server) und erhielten so Informationen über Initialisierungsvektoren Schlüssel sowie private Bitcoin-Wallets. So konnten Kaspersky Lab und die NHTCU ein spezielles Depot der Verschlüsselungsschlüssel anlegen. Da die Untersuchungen andauern, werden dort kontinuierlich neue verfügbare Schlüssel hinzugefügt.

CoinVault hat mehr als 1.000 Windows-basierte Rechner in mehr als 20 Ländern infiziert. Die meisten Opfer stammen aus Deutschland sowie den Niederlanden, den USA, Frankreich und Großbritannien. Es wurden auch Opfer in Österreich und der Schweiz registriert.

„Wird man von der Erpressersoftware CoinVault infiziert, empfehlen wir im ersten Schritt unsere Seite noransom.kaspersky.com. Wir haben dort eine große Anzahl an Schlüsseln hochgeladen. Auch wenn wir von einem bestimmten Bitcoin-Wallet noch keine Aufzeichnung haben, sollten CoinVault-Opfer die Seite auch noch in naher Zukunft besuchen, denn wir werden diese zusammen mit der niederländischen Polizei ständig aktualisieren“, sagt Jornt van der Wiel, Security Researcher beim Global Research and Analysis Team von Kaspersky Lab.

„Nach Meinung vieler erfordert der Kampf gegen Cyberkriminalität heutzutage privat-öffentliche Partnerschaften – was wir auch in die Tat umsetzen“, so Marijn Schuurbiers, Mitglied des High Tech Crime Team der niederländischen Polizei. „Man muss sich mit Partnern unterhalten und erörtern, wie man zusammen ein bestimmtes Ziel erreichen kann.“

Kaspersky-Seite: Anleitung, Entschlüsselung und Entfernungs-Tool

Die Experten von Kaspersky Lab haben darüber hinaus die Malware-Samples untersucht und ein Entschlüsselungs-Tool entwickelt, das betroffene Dateien wieder entsperren und das CoinVault-Schadprogramm von infizierten Computern entfernen kann.

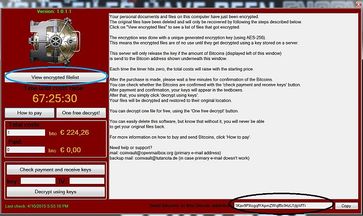

Ist ein PC mit CoinVault infiziert, erscheint ein bestimmtes Motiv auf dem Bildschirm, auf dem Nutzer zur Zahlung für die Entsperrung aufgefordert werden. Die Opfer können auf dem gezeigten Bild die entsprechende Bitcoin-Wallet-Adresse sowie ihre verschlüsselte Dateiliste einsehen. Diese Informationen sollten Opfer sichern und im Anschluss die Seite https://noransom.kaspersky.com/ besuchen. Dort können Nutzer prüfen, ob ein Schlüssel für die gesperrten Daten existiert. Zudem wird auf der Seite das von Kaspersky Lab entwickelte Entschlüsselungsprogramm sowie eine Schritt-für-Schritt-Anleitung in englischer Sprache angeboten.

Grundsätzlich sollten Nutzer eine Antivirensoftware wie Kaspersky Internet Security aktuell halten und regelmäßige Backups der wichtigsten Dateien erstellen, um sich vor Erpressersoftware zu schützen.

Kaspersky Lab entdeckt die Malware-Familie unter dem Namen „Trojan-Ransom.Win32.Crypmodadv.cj“.

Nützliche Links:

- Kaspersky-Seite für CoinVault-Opfer: https://noransom.kaspersky.com

- Blog über CoinVault (1): https://securelist.com/blog/69595/challenging-coinvault-its-time-to-free-those-files/

- Blog über CoinVault (2): https://securelist.com/blog/virus-watch/67699/a-nightmare-on-malware-street/

Quelle: Kaspersky Lab